マルウェア「Mirai」の新種が確認

トレンドマイクロ社によると、Iot機器を対象に感染するマルウェア「Mirai」の新種が確認されたと発表がありました。

「Mirai」の新たな亜種(ELF_MIRAI.A)が、ポート番号「tcp/7547」へ攻撃を行うことが確認されました。

1日で約2700件弱とされた「tcp/7547」へのポートスキャンは、11月27日を機に110万件以上へ倍増したことが米SANSにより観測され、日本でも11月26日に「tcp/7547」へのポートスキャン増加が観測されています。

「tcp/7547」へのポートスキャンは、「CPE WAN Management Protocol」(CWMP)という通信機器の、脆弱性をターゲットにしたものとされ、これには「ルータ」、「ケーブルモデム」、「セットトップボックス(STB)」「IP電話」も含まれています。

ドイツに本社置くドイツテレコムの公表によると、自社顧客90万人のルータの脆弱性を突いた攻撃が発生し、感染までには至らなかったものの、ルータのクラッシュにより障害を引き起こしたとのことです。

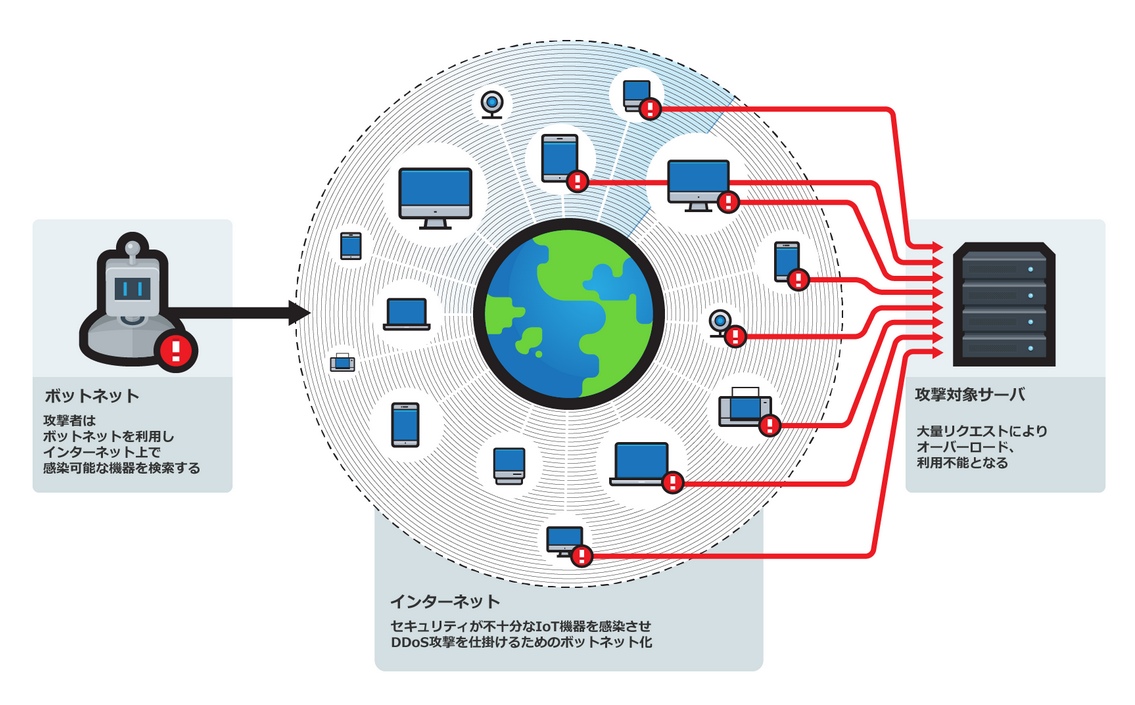

<図1>「Mirai」による攻撃のイメージ図(トレンドマイクロ掲載資料より引用)

「Mirai」とは

マルウェア「Mirai」とは、家庭用ルータやネットワークカメラ、デジタルビデオレコーターなどのIot機器を主要ターゲットとするマルウェアです。Iot機器を対象に踏み台としてボットネットを形成し今年10月21日に発生した米Dyn社への大規模DDos攻撃時に使用されたとされています。

「Mirai」は、踏み台とする機器に対して特定のユーザー名とパスワードでログインを試みてアクセスし、感染可能な場合に感染します。

「Mirai」の感染防御策について

今年10月の大規模DDos攻撃に使用された「Mirai」。「Mirai」の感染から防ぐ為にも、ルータなどの通信機器やIot機器のログインパスワードを初期設定時のパスワードから変更しておく必要があります。

また、既に「Mirai」のソースコードがインターネット上に公開されていた事から今後も「Mirai」の新種などの脅威が登場してくる可能性が考えられます。

特にパスワードの初期設定時からの変更は当然ですが、推測されやすいIDやパスワードではなく複雑な文字列を使用したパスワードに設定しておきましょう。

さらに、アップデートによる機器の脆弱性の解消も行っておく必要があります。