DNSサービス提供の米Dyn社へ大規模DDoS攻撃被害

DNSサービスを提供する米Dyn社が2016年10月21日(米国時間)に大規模なDDoS攻撃を受けました。これにより、同社の顧客である「Twitter」やPSN(PlayStation Network)などのサービスが断続的に利用できなくなる事件が発生しました。

同社のサービスである「Managed DNS」を標的にした攻撃とされており、攻撃は10月21日17時45分まで続きました。この大規模なDDos攻撃の背景には、IoT機器を踏み台とするボット「Mirai」を使用した攻撃と見られています。

DDos攻撃とは

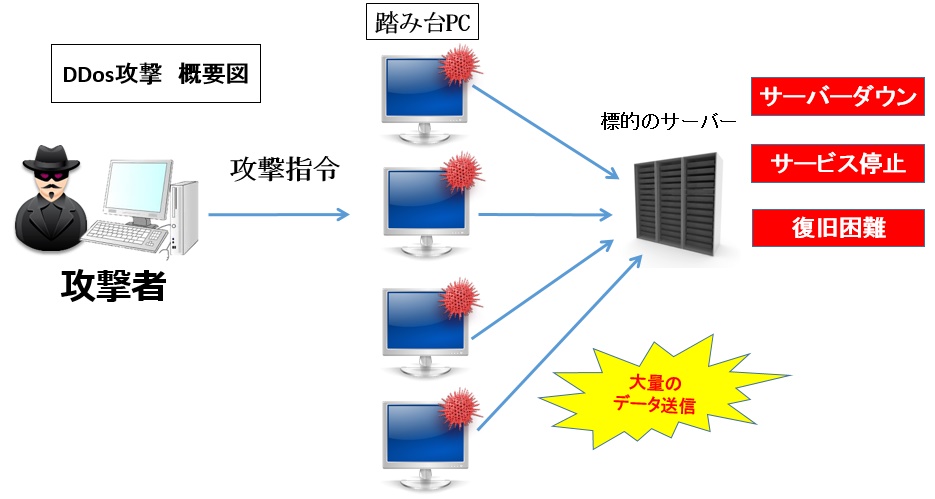

DDoS攻撃とは、複数のネットワークに分散する大量のコンピュータを踏み台としてクラッキングし、一斉に特定のネットワークやコンピュータへパケット送信することにより、通信容量をあふれさせて機能を停止させてしまう攻撃のことです。

電子掲示板から標的のウェブサーバーへの攻撃参加者を募り、大勢の攻撃者から一斉に攻撃を行うケースやコンピュータや通信機器が攻撃者に乗っ取られ、所有者の知らないうちに攻撃に参加させられてしまう場合があります。

<図1、DDos攻撃のイメージ図>

IoT機器を踏み台とするマルウェア、「Mirai」とは

「Mirai」とは「Anna-senpai」を名乗るユーザーが作成した、IoT機器に感染し、ボットを形成するマルウェアのことです。 ここでいうIoT機器とは、防犯カメラやルータ、デジタルビデオレコーダーなどを指します。

「Mirai」は、踏み台とする機器に対して特定のユーザー名とパスワードでログインを試みてアクセスし、感染可能な場合に感染します。つまり、防犯カメラやルータなどの管理画面のログイン設定が、工場出荷時の設定のまま使用されている場合など、ユーザ名とパスワードをそのまま使っている場合感染がおこりやすくなります。

今月1日、海外のサイトに「Mirai」のソースコードが投稿され、複数のサイトへの転載が確認されています。

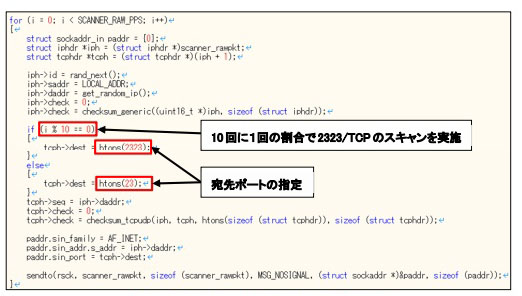

また、警察庁の調べによると「Mirai」はスキャンを行うポートを「23/TCP」および「2323/TCP」に設定されており、「23/TCP」に対するスキャンは 「2323/TCP」 に対するスキャンと比較すると9倍多く行われるよう設定されているとのことです。

<図2、(「Mirrai」のソースコード)>

DDos攻撃による被害影響

1、業務停止の危険性

DDos攻撃を受けてしまうと、攻撃対象のサーバが、ダウンしてしまうことによりWebサイトのサービス停止から復旧まで大幅な時間を要し、業務が停止してしまう恐れがあります。

2、企業の信用低下

またDDos攻撃の攻撃対象は比較的大手企業のWebサイトへの攻撃が多く見受けられました。近年では企業においてセキュリティ対策はビジネスを行う上での必要条件となっています。万が一、この様な状況になった際に、セキュリティ対策が十分でなかったと見られ、企業の信用低下も招いてしまいます。

さいごに

DDos攻撃は、自らが被害に遭う場合と知らぬ間に加害者になってしまうケースがあります。 特に後者では自分が所有する機器を「踏み台」とされてしまうため、脆弱性を解消するために常にOSを最新にアップデートしておくことも大切です。

また、「Mirai」はIoT機器を踏み台とするため、機器のユーザ名とパスワードを推測されにくいものに変更し、感染を予防しておくようにしましょう。 (パスワード設定時は、英字(大文字、小文字)や数字を8 文字以上に組み合わせて複雑なパスワードにする事が適切です。)