Webアプリケーションフレームワークの「Apache Struts2」の脆弱性を突いた不正アクセスやWebサイト改ざんなどの被害が相次いで発生しています。

「Apache Struts2」の脆弱性による危険性はIPA(情報処理推進機構)やJPCERT/CC(一般社団法人JPCERTコーディネーションセンター)などから3月8日に既に注意喚起が行われていました。

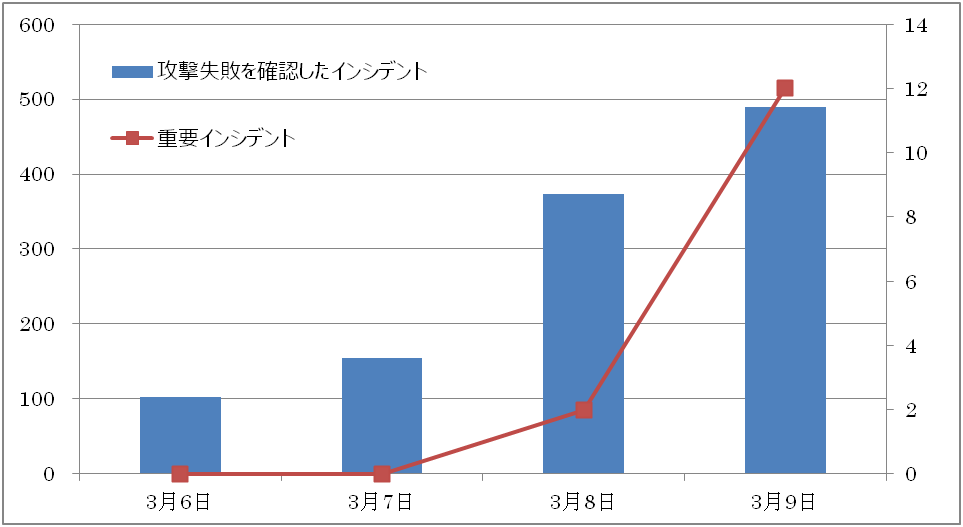

セキュリティベンダー大手のラックによると、3月7日から「Apache Struts2」脆弱性に対する攻撃が増加しており、3月9日だけで攻撃被害や重要インシデントが10件超発生したとのこと。

攻撃手法は、ウェブサイトへのバックドアの設置やIPS/IDSによる検知回避を狙ったSSL・TLS暗号化通信を介しての攻撃が観測されています。

また、今回の攻撃の特徴の一つとして、URLへ攻撃コードを埋め込むのではなく、「Content-Type」というHTTPのヘッダーに挿入されることから、ログの取得設定にもよるが攻撃の痕跡がログに残らない可能性も指摘されています。

<図1>インシデント通知推移(ラック掲載資料より引用)

沖縄電力運営Webサイトへの攻撃被害

3月15日、沖縄電力によると、同社が運営するWebサイト「停電情報公開サービス」が「Apache Struts2」の脆弱性を突かれ、第3者による不正アクセスによる情報漏洩、またはWebサイトの改ざん被害が発生しました。

同サイトの希望者に停電情報を配信する「メール配信サービス」に登録している顧客情報6478件(メールアドレス、ニックネーム、停電情報の配信希望地域)が情報流出した可能性が高いとのことです。

ニッポン放送のWebサイトへも攻撃被害

3月17日ニッポン放送は、同社が運営する音声ネット配信サービス「Radital(ラジタル)」のWebサイトが不正アクセスを受け、サイトの改ざん被害と個人情報が流出したとの発表を行いました。

同社のサイトへの不正アクセスは、沖縄電力運営サイト同様に、「Apache Struts2」の脆弱性を利用したものでした。

流出したとされる個人情報は、「Radital」の商品発送フォームから作成された 氏名・住所・電話番号・メールアドレス11,330件(2012年10月18日~2017年3月1日の期間の利用者)。

「Radital」会員のメールアドレス・ニックネーム・生年月45,984件(2012年9月3日~2017年3月11日の期間の登録者)とされています。

※氏名・住所・電話番号・クレジットカード情報は含みません。

さいごに

「Apache Struts2」の脆弱性に関して注意喚起が行われている中で、脆弱性を利用した攻撃被害が相次いで発生しました。

被害にあった中には、「Apache Struts2」の脆弱性について把握していながらも、対応協議中に被害に遭うケースなどもあったようです。

なお、今回の件は公式サポートが終了した「Apache Struts 1」への影響は不明とのことです。

影響を受けるバージョンは下記のバージョンです。

- Apache Struts 2.3.5 から 2.3.31

- Apache Struts 2.5 から 2.5.10

開発元のApache Software財団の情報を確認し、最新版に更新することで脆弱性を解消しておきましょう。